Votre site est-il vraiment protégé — ou juste équipé ? Avoir du matériel ne suffit pas. Un système mal configuré, mal positionné ou mal intégré crée des angles morts. Et un angle mort, c'est une porte ouverte. Voici le guide concret pour déployer efficacement vos quatre piliers de sécurité électronique.

Table des Matières

- Alarme intrusion : bien positionner pour bien protéger

- Vidéoprotection : les règles d'or du bon placement caméra

- Contrôle d'accès : choisir la bonne technologie selon votre site

- Interphonie connectée : filtrer les entrées, piloter à distance

- B PROTECT — Expertise & Confiance

- FAQ

- Conclusion

Alarme intrusion : bien positionner pour bien protéger

80 % des intrusions exploitent des failles d'installation, pas des failles de matériel. Le choix du détecteur ne suffit pas. Son positionnement est décisif.

Les 3 règles de placement à respecter

- Hauteur idéale : 2 mètres. Ni trop bas (contournable), ni trop haut (angle mort).

- Loin des sources de chaleur : radiateurs, baies vitrées exposées au soleil — les fausses alertes explosent.

- Double technologie obligatoire en local professionnel : volumétrique + détection d'ouverture sur chaque point d'accès.

En 2026, les alarmes 4G/5G remplacent définitivement les systèmes 2G/3G obsolètes. Migrez maintenant, pas après un incident.

À retenir : Un détecteur bien placé vaut mieux que cinq mal installés.

📊 50 000 € – Coût moyen d'une intrusion en entreprise

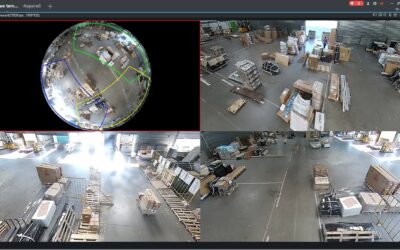

Vidéoprotection : les règles d'or du bon placement caméra

Une caméra mal orientée ne filme rien d'utile. L'erreur la plus fréquente ? Installer trop haut, face à une porte vitrée. Résultat : contre-jour, visages illisibles, preuve inexploitable.

Zones prioritaires à couvrir

| Zone | Objectif | Conseil pratique |

|---|---|---|

| Entrées / portails | Dissuasion + identification | Angle frontal, hauteur 2,5 m max |

| Parkings | Surveillance périmétrique | Caméra grand angle ou PTZ |

| Couloirs / halls | Traçabilité des flux | Couverture sans angle mort |

| Zones de stockage | Protection des actifs | Caméra avec analytique IA |

Les nouvelles caméras IA détectent une anomalie — franchissement de périmètre, stationnement suspect — et envoient une alerte instantanée. Fini la surveillance passive.

Sur des sites logistiques comme ceux de la région de Villefranche-sur-Saône ou Bourg-en-Bresse, cette analytique vidéo réduit les fausses alertes de plus de 60 %.

À retenir : Cadrez le visage et le trajet, pas le plafond.

📊 -60% – Réduction des fausses alertes grâce à l'analytique IA

Contrôle d'accès : choisir la bonne technologie selon votre site

Badge, code, biométrie ou mobile ? Le choix dépend de votre niveau d'exigence — et de votre secteur d'activité.

Quelle solution pour quel usage ?

- Badge RFID : idéal pour les PME. Rapide, économique, facile à gérer.

- Biométrie : recommandée pour les zones sensibles (serveurs, coffres, stockage haute valeur).

- Accès mobile : en forte croissance en 2026. L'employé utilise son smartphone comme badge.

- Multi-facteurs : badge + code ou badge + biométrie pour les accès critiques.

Intégrez votre contrôle d'accès à votre alarme intrusion. Quand un badge est refusé et qu'une porte s'ouvre dans la foulée, le système doit corréler les deux événements et déclencher une alerte.

À retenir : Un accès non tracé est un accès non maîtrisé.

Interphonie connectée : filtrer les entrées, piloter à distance

Qui sonne à votre portail quand vous n'êtes pas là ? Sans interphonie connectée, vous ne le saurez jamais. Avec elle, vous répondez, vous identifiez, vous ouvrez — depuis n'importe où.

Comment bien déployer votre interphonie IP

- Choisir un module avec caméra intégrée : l'image en temps réel est indispensable pour identifier le visiteur.

- Coupler à votre contrôle d'accès : une seule interface pour gérer sonnette, portail et porte d'entrée.

- Configurer les notifications mobiles : alerte instantanée à chaque appel, même hors site.

- Prévoir une alimentation de secours : en cas de coupure secteur, le système doit rester opérationnel.

Sur des sites multi-accès — comme les zones industrielles autour de Lyon ou de Montluel — l'interphonie IP centralise la gestion de tous les points d'entrée sur une seule application.

À retenir : L'interphonie connectée transforme un poste de garde en supervision mobile.

B PROTECT — Expertise & Confiance

B PROTECT intervient en Auvergne-Rhône-Alpes depuis 15 ans. Entreprise certifiée CNAPS, nous réalisons un audit gratuit de votre site avant toute installation. Nos systèmes sont couverts par une télémaintenance proactive : anomalie détectée, intervention déclenchée, sans attendre votre appel.

FAQ

Faut-il obligatoirement un contrat de télésurveillance avec une alarme intrusion ?

Non, ce n'est pas obligatoire. Mais recommandé pour les professionnels. La télésurveillance garantit une levée de doute rapide et une intervention en cas d'alerte, 24h/24. Elle renforce aussi votre couverture assurance.

Quelle est la durée légale de conservation des images de vidéoprotection en entreprise ?

En France, la durée maximale est de 30 jours pour les systèmes internes. Au-delà, vous êtes hors conformité RGPD. Certains secteurs réglementés peuvent avoir des exigences spécifiques.

Mon système d'alarme 3G fonctionne encore — dois-je le changer maintenant ?

Oui, sans attendre. Les réseaux 3G sont en cours d'extinction en France. Un système 3G peut perdre sa connexion du jour au lendemain, sans préavis. Migrez vers la 4G/IP dès maintenant pour garantir la continuité de votre protection.

Conclusion

Alarme intrusion, vidéoprotection, contrôle d'accès, interphonie : quatre systèmes, une logique commune. Bien installés et intégrés, ils se renforcent mutuellement. Mal déployés, ils créent une fausse sécurité.

Faites auditer votre site gratuitement par B PROTECT.

📞 07 80 99 25 61 — ✉️ contact@b-protect.fr

Chiffres Clés

📊 80 % des intrusions en entreprise exploitent des failles humaines ou d'installation (Source : données secteur sécurité électronique 2026)

💡 77,7 milliards $ : taille du marché mondial de la sécurité électronique en 2026 (Source : Global Market Insights 2026)

🔒 50 000 € : coût moyen d'un incident d'intrusion en entreprise (Source : Culture RH / secteur 2026)

"En 2026, la sécurité privée bascule vers une logique convergence sûreté / cybersécurité / continuité d'activité, pilotée par la donnée"

— Running Brains Robotics — Tendances sécurité privée 2026